Ciberseguridad en redes industriales: protegiendo OT sin detener la producción

La digitalización de la industria ha incrementado significativamente la superficie de ataque de las plantas manufactureras.

Los sistemas industriales que antes operaban aislados ahora se encuentran conectados a redes corporativas, sistemas ERP, plataformas cloud y aplicaciones analíticas.

Esto ha convertido a la industria en un objetivo frecuente de ciberataques.

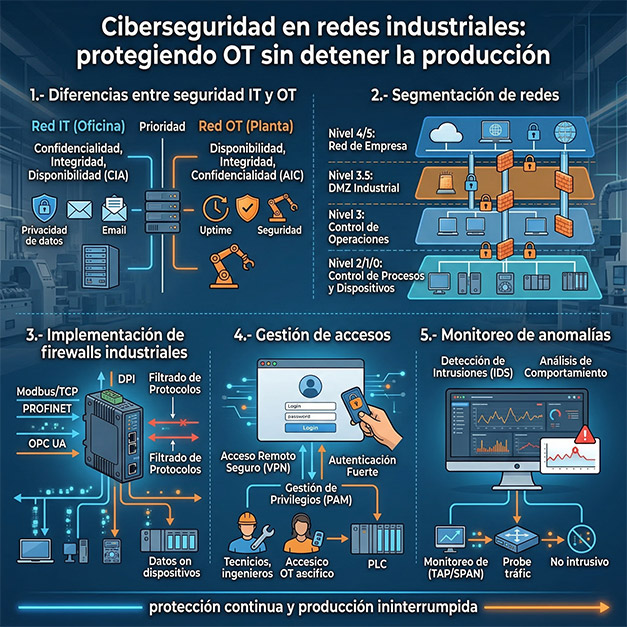

Diferencias entre seguridad IT y OT

Uno de los principales retos para los líderes de TI es entender que la seguridad en redes industriales es diferente a la seguridad tradicional de oficina.

En entornos IT se pueden aplicar actualizaciones frecuentes, reinicios o cambios de configuración sin afectar la operación.

En entornos OT esto no siempre es posible.

Un PLC que controla una línea de producción no puede reiniciarse arbitrariamente sin detener la fabricación.

Por ello, la seguridad industrial debe priorizar la disponibilidad del sistema.

Segmentación de redes

La segmentación es la base de la seguridad industrial.

Las redes deben dividirse en zonas claramente definidas:

• Red corporativa

• red industrial

• Red de proveedores

• Red de invitados

Esto reduce el riesgo de que un incidente en una zona comprometa toda la infraestructura.

Implementación de firewalls industriales

Los firewalls industriales permiten controlar el tráfico entre redes IT y OT.

Estos dispositivos analizan protocolos industriales y permiten aplicar políticas específicas para entornos de automatización.

Entre las funciones clave se encuentran:

• Inspección profunda de protocolos industriales

• Control de acceso

• Segmentación de tráfico

Gestión de accesos

El acceso remoto a maquinaria industrial es una necesidad frecuente para mantenimiento y soporte.

Sin embargo, también representa uno de los mayores riesgos de seguridad.

Las mejores prácticas incluyen:

• Autenticación multifactor

• Registros de auditoría

• Acceso limitado por roles

Monitoreo de anomalías

Las herramientas modernas de seguridad industrial utilizan análisis de comportamiento para detectar anomalías en redes OT.

Esto permite identificar actividades sospechosas como:

• Cambios inesperados en PLC

• Tráfico inusual

• Accesos no autorizados

Una estrategia de ciberseguridad bien implementada protege la operación sin afectar la continuidad productiva.

¿Quieres que te guiemos en tu proyecto?

Contáctanos:

J Pablo López

E-mail: proyectos@boden.mx